Centro de Treinamento Certificado EC-Council

Instrutores qualificados e com experiência na área

Abordagem prática de aprendizagem

O programa C|EH e o exame C|EH abrangem uma variedade de tópicos que se concentram nas táticas e procedimentos necessários para ser um profissional tático de segurança cibernética. Concentrando-se em todo o processo da cadeia de eliminação, o C|EH abrange uma variedade de tópicos, desde impressão de pés e reconhecimento até varredura, obtenção de acesso, manutenção de acesso e cobertura de seus rastros. Esse processo de hacking ético de 5 fases se aplica a uma variedade de cenários, incluindo redes locais tradicionais, nuvem, sistemas híbridos, IoT e se estende por uma variedade de topologias e ambientes de aplicativos. Os alunos aprenderão uma variedade de ferramentas e técnicas em todo esse processo de avaliação, bem como como os hackers utilizarão os mesmos TTPs para invadir organizações.

O programa C|EH v12 ajuda você a desenvolver experiência do mundo real em hacking ético por meio do ambiente de prática C|EH prático. O C|EH Engage fornece a você as habilidades para provar que você tem o que é preciso para ser um grande hacker ético.

Seus objetivos de avaliação de segurança serão apresentados como uma série de sinalizadores (perguntas que você deve responder no Cyber Range realizando atividades de hacking ético na organização alvo).

Novos no C|EH v12, os alunos embarcarão em seu primeiro envolvimento de hacking ético emulado. Este compromisso de 4 fases exige que os alunos pensem criticamente e testem os conhecimentos e habilidades adquiridos capturando uma série de sinalizadores em cada fase, demonstrando a aplicação ao vivo de habilidades e habilidades em um ambiente livre de consequências por meio do novo Cyber Range do EC-Council.

À medida que você conclui seu treinamento e laboratórios práticos, o C|EH Engage permite que você aplique tudo o que aprendeu em um engajamento simulado de hacking ético. Esse compromisso de segurança em 4 partes oferece uma experiência real de engajamento de hackers éticos do início ao fim contra uma organização emulada. Usando nossa linha de estilo capture a bandeira, você completará seu engajamento respondendo a perguntas de “bandeira” à medida que progride.

FASE1: Avaliação de vulnerabilidade

FASE 2: Ganhando acesso

FASE 3: Exploração de perímetro e aplicativo da Web

FASE 4: Exploração móvel, IoT, OT

Os C|EH Global Challenges ocorrem todos os meses, oferecendo competições no estilo capture-the-flag que expõem os alunos a várias novas tecnologias e plataformas, desde aplicativos da Web, sistemas OT, IoT, SCADA e ICS até ambientes de nuvem e híbridos. Nossa estrutura permite que hackers éticos lutem para chegar ao topo da tabela de classificação todos os meses nesses CTFs com curadoria de 4 horas. Os sinalizadores baseados em objetivos são projetados em torno do processo de hacking ético, mantendo as habilidades atualizadas, testando habilidades de pensamento crítico e cobrindo as vulnerabilidades e explorações mais recentes à medida que são descobertas. Hospedados 100% on-line no Cyber Range do EC-Council, os candidatos correm contra o relógio em compromissos baseados em cenários contra ambientes de rede e aplicativos totalmente desenvolvidos com sistemas operacionais reais, redes reais, ferramentas e vulnerabilidades para praticar, engajar, competir, construir.

| Mês | Desafio de Habilidade |

|---|---|

| Outubro de 2022 | Os 10 principais vetores de ameaças de aplicativos da Web OWASP |

| Novembro de 2022 | Análise de Ransomware/Malware |

| Janeiro de 2023 | Hacking de sistema e escalonamento de privilégios |

| Fevereiro de 2023 | Hacking de aplicativos da Web e testes de caneta |

| Março de 2023 | Ataque/hacking na nuvem |

| Abril de 2023 | Ataques de engenharia social/phishing |

| Maio de 2023 | Ataque/Hacking de IoT |

| Junho de 2023 | Ataque/hacking de rede Wi-Fi |

| Julho de 2023 | Ataque DOS/DDoS |

| Agosto de 2023 | Ataque/hacking móvel |

| Setembro de 2023 | Ataques cibernéticos na cadeia de suprimentos |

Não há pré-requisitos específicos para o programa C|EH, no entanto, recomendamos que os candidatos possuam um mínimo de 2 anos de experiência em segurança de TI antes de ingressar em um programa de treinamento C|EH. O treinamento C|EH trata de testar sistemas e usá-los para fins não pretendidos originalmente, os candidatos devem entender as funções básicas desses sistemas de TI antes de tentar invadi-los. (Exemplo: C|EH ensinará o processo de avaliação de host que leva à enumeração; neste processo, os trainees farão a varredura de alvos de alcance inferior usando técnicas de varredura comuns, como Nmap, que responderá com uma lista de portas, enumerando essas portas e os serviços executados nelas pode ser usado para expor vulnerabilidades e pontos fracos comuns em sistemas.

Funções de trabalho comuns para C|EH:

Módulo 1: Introdução ao Hacking Ético

Abrange os fundamentos das principais questões no mundo da segurança da informação, incluindo os conceitos básicos de hacking ético, controles de segurança da informação, leis relevantes e procedimentos padrão.

Módulo 2: Pegada e reconhecimento

Aprenda a usar as técnicas e ferramentas mais recentes para realizar impressões e reconhecimento de pés, uma fase crítica de pré-ataque do processo de hacking ético.

Módulo 3: Redes de digitalização

Abrange os fundamentos das principais questões no mundo da segurança da informação, incluindo os conceitos básicos de hacking ético, controles de segurança da informação, leis relevantes e procedimentos padrão.

Módulo 4: Enumeração

Aprenda várias técnicas de enumeração, como as explorações do Border Gateway Protocol (BGP) e do NFS (Network File Sharing), além de contramedidas associadas.

Módulo 5: Análise de vulnerabilidade

Saiba como identificar brechas de segurança na rede, infraestrutura de comunicação e sistemas finais de uma organização-alvo.

Módulo 6: Hackeando o Sistema

Aprenda sobre as várias metodologias de hacking de sistema — incluindo esteganografia, ataques de esteganálise e cobertura de rastros — usadas para descobrir vulnerabilidades do sistema e da rede.

Módulo 7: Ameaças de malware

Obtenha uma introdução aos diferentes tipos de malware, como cavalos de Tróia, vírus e worms, bem como auditoria de sistema para ataques de malware, análise de malware e contramedidas.

Módulo 8: Sniffing

Aprenda sobre as técnicas de sniffing de pacotes e como usá-las para descobrir vulnerabilidades de rede, bem como contramedidas para se defender contra ataques de sniffing.

Módulo 9: Engenharia Social

Aprenda conceitos e técnicas de engenharia social, incluindo como identificar tentativas de roubo, auditar vulnerabilidades em nível humano e sugerir contramedidas de engenharia social.

Módulo 10: Negação de serviço

Conheça as diferentes técnicas de ataque de negação de serviço (DoS) e DoS distribuído (DDoS), bem como as ferramentas usadas para auditar um alvo e criar contramedidas e proteções contra DoS e DDoS.

Módulo 11: Sequestro de sessão

Entenda as várias técnicas de sequestro de sessão usadas para descobrir gerenciamento de sessão em nível de rede, autenticação, autorização e fraquezas criptográficas e contramedidas associadas.

Módulo 12: Evasão de IDS, Firewalls e Honeypots

Conheça as técnicas de firewall, sistema de detecção de intrusão e evasão honeypot; as ferramentas usadas para auditar um perímetro de rede em busca de pontos fracos; e contramedidas.

Módulo 13: Hackeando Servidores Web

Saiba mais sobre ataques a servidores da Web, incluindo uma metodologia de ataque abrangente usada para auditar vulnerabilidades em infraestruturas de servidores da Web e contramedidas.

Módulo 14: Hackeando aplicativos da web

Saiba mais sobre ataques a aplicativos da Web, incluindo uma metodologia abrangente de hackers de aplicativos da Web usada para auditar vulnerabilidades em aplicativos da Web e contramedidas.

Módulo 15: Injeção de SQL

Aprenda sobre técnicas de ataque de injeção de SQL, ferramentas de detecção de injeção e contramedidas para detectar e se defender contra tentativas de injeção de SQL.

Módulo 16: Hackeando redes sem fio

Saiba mais sobre criptografia sem fio, metodologias e ferramentas de hacking sem fio e ferramentas de segurança Wi-Fi.

Módulo 17: Hackeando plataformas móveis

Saiba mais sobre vetores de ataque de plataforma móvel, explorações de vulnerabilidade do Android e diretrizes e ferramentas de segurança móvel.

Módulo 18: Hacking de IoT

Aprenda sobre as técnicas de sniffing de pacotes e como usá-las para descobrir vulnerabilidades de rede, bem como contramedidas para se defender contra ataques de sniffing.

Módulo 19: Computação em nuvem

Aprenda diferentes conceitos de computação em nuvem, como tecnologias de contêiner e computação sem servidor, várias ameaças e ataques baseados em nuvem e técnicas e ferramentas de segurança em nuvem.

Módulo 20: Criptografia

No módulo final, aprenda sobre criptografia e cifras, infraestrutura de chave pública, ataques de criptografia e ferramentas de criptoanálise.

O exame C|EH é um exame de 4 horas com 125 questões de múltipla escolha. Este exame baseado em conhecimento testará suas habilidades em ameaças à segurança da informação e vetores de ataque, detecção de ataques, prevenção de ataques, procedimentos, metodologias e muito mais!

O C|EH Practical é um exame rigoroso de 6 horas que exige que você demonstre as habilidades e habilidades de técnicas de hacking ético, como:

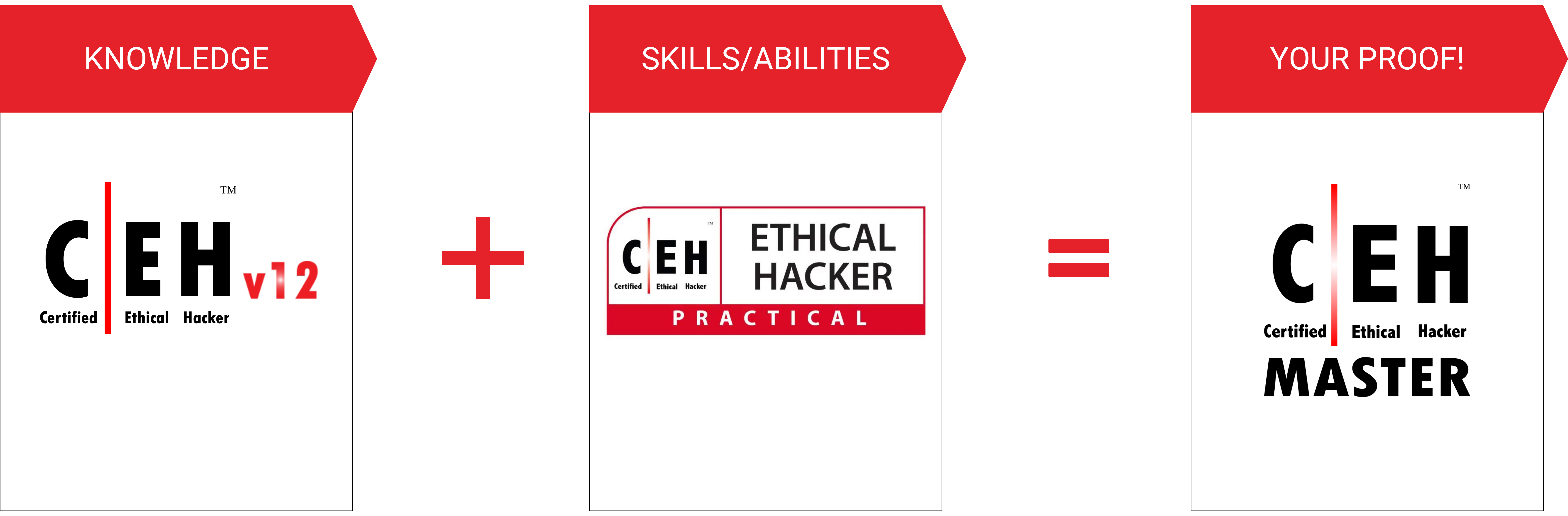

Ao concluir o programa C|EH (Master), que consiste em C|EH e C|EH (Prático), a designação C|EH (Master) é concedida. Os C|EH Masters demonstraram proficiência em nível de mestre no conhecimento, habilidades e habilidades de hacking ético com um total de 6 horas de testes para provar sua competência. Os 10 melhores desempenhos nos exames C|EH e C|EH Práticos são exibidos no C|EH Master Global Ethical Hacking Leaderboard.

Tomar uma decisão informada é difícil, e é aí que o folheto C|EH do EC-Council vem em seu socorro. A credencial Certified Ethical Hacker (CEH) é a certificação de hacking ético mais confiável que os empregadores em todo o mundo valorizam e por boas razões.

O currículo abrangente abrange os fundamentos de hacking ético, impressão e reconhecimento de pés, digitalização, enumeração, ameaças de vulnerabilidade, engenharia social, injeção de SQL e muito mais.

Ao obter com sucesso a certificação C|EH, você estará equipado com todas as habilidades necessárias para descobrir vulnerabilidades e proteger os sistemas, redes, aplicativos, bancos de dados e dados críticos de hackers mal-intencionados.

Esta é apenas uma visão geral do C|EH e do que você aprenderá.

Para obter informações completas, faça o download do folheto agora.

A Certificação de Hacking Ético Número 1 do Mundo

A Certificação de Hacking Ético Número 1 do Mundo

Exame de Conhecimento C|EH

Exame Prático C|EH

Considerando a necessidade global e a falta de talentos qualificados na força de trabalho, os profissionais de segurança cibernética são excepcionalmente bem pagos na maioria dos casos. Em agosto de 2022, uma pesquisa simples no Salary.com por cargos nos Estados Unidos mostra que os Certified Ethical Hackers ganham uma média de US$ 103.866 por ano, com o 90º percentil ganhando acima de US$ 130.000. Experiência, níveis de educação e outras certificações fornecem ainda mais valor na maioria dos casos, mas é comum ver os salários iniciais dos Ethical Hackers que chegam a seis dígitos. Recomendamos pesquisar nos quadros de empregos locais, visualizar as informações salariais locais e conversar com potenciais empregadores para avaliar seu próprio valor no mercado. A C|EH foi classificada entre as 5 certificações de segurança cibernética mais bem pagas nos últimos 10 anos e continua a crescer em todo o mundo.

Embora o EC-Council não seja uma agência de recrutamento ou agência de recrutamento, estamos vinculados a muitos empregadores que procuram Hackers Éticos Certificados. Nossos consultores da equipe estão sempre disponíveis para trabalhar com você individualmente para fornecer recomendações e orientações sobre como encontrar a melhor oportunidade que corresponda à sua ambição. O EC-Council emprega cerca de 1.000 funcionários em tempo integral em todo o mundo, todos dedicados a fornecer a você a melhor experiência em treinamento, certificação e desenvolvimento de habilidades. Nossos consultores comprometidos estão a apenas um telefonema de distância e felizes em conversar com você sobre suas ambições de carreira e ajudar a guiá-lo da maneira que pudermos. Sugerimos preencher o formulário nesta página para entrar em contato com um consultor e ficaremos felizes em entrar em contato ou nos ligar a qualquer momento. Estamos aqui para ajudar.

O Exame C|EH é um exame ANSI 17024, o que significa que ele passa por extensa validação externa para garantir que o exame em si seja justo para o nível de conhecimento e experiência de nossos desafiantes de certificação. Com a recomendação de 2 anos de experiência em segurança de TI ou treinamento oficial, os candidatos que tentarem o exame precisam possuir forte conhecimento em sistemas de computação, redes e uma variedade de outros tópicos de TI. O exame em si usa pontuações de corte para determinar os resultados de aprovação/reprovação e as pontuações de corte são cuidadosamente definidas por psicometristas que avaliam regularmente o desempenho das questões do teste e os resultados médios de aprovação/reprovação ao longo da vida do programa. As avaliações de nossos membros de certificação com experiência ou formação limitada classificaram nosso exame como difícil, enquanto profissionais de TI e segurança de TI mais experientes classificam o exame como moderadamente desafiador, mesmo após o treinamento oficial. Você pode revisar os domínios do exame e o modelo do exame aqui para saber mais: https://cert.eccouncil.org/certified-ethical-hacker.html

Qualquer pessoa que deseje fazer o Exame C|EH deve primeiro ser considerada elegível para fazer o exame. Oferecemos dois caminhos para a elegibilidade:

1. Participe de treinamento oficial por meio de nosso aprendizado on-line fornecido pela iClass, por meio de um Centro de Treinamento Autorizado (ATC) localizado em mais de 140 países ao redor do mundo, ou em uma faculdade ou universidade que também seja um parceiro oficial da EC-Council Academia. Todos os candidatos que participam de treinamento oficial em um parceiro oficial do EC-Council, se considerados elegíveis para participar do treinamento, terão acesso direto ao exame que pode ser supervisionado no centro de treinamento, on-line usando o serviço de supervisão remota do EC-Council ou em mais de 4.500 testes VUE centros em todo o mundo.

2. Candidatura para Elegibilidade – Se você possui a experiência e não sente que o treinamento é necessário nos domínios do exame, você pode pular o treinamento e ir direto para o desafio do exame. Se você não participar do treinamento oficial, precisará solicitar a qualificação para o exame aqui:https://cert.eccouncil.org/application-process-eligibility.html. Depois que a inscrição for processada e aprovada, o EC-Council trabalhará diretamente com você para determinar o melhor método de entrega do exame, e você poderá contestar o exame de certificação de 4 horas conforme programado.

iClass, a divisão oficial de eLearning do EC-Council oferece duas formas principais de treinamento, Masterclass e iLearn.

A Masterclass oferece ao aluno um cronograma de aulas ao vivo on-line, conduzido por instrutor, com horários definidos, onde nossos instrutores premiados irão guiá-lo através do módulo de treinamento C|EH por módulo incorporando tempo de laboratório prático, sessões de discussão para discussões e uma apresentação ao vivo de todo o curso materiais.

iLearn é a opção de treinamento sob demanda do EC-Councils. Selecionamos manualmente os melhores instrutores, os levamos para nosso estúdio em Albuquerque e produzimos palestras em vídeo pré-gravadas profissionais e orientações de laboratório que podem ser acessadas através de sua conta de aluno iClass a qualquer momento, 24x7x365.